Tipos de Virus Informáticos: Guía Completa y Actualizada para 2026 en México

¡Imagina esto: estás revisando tu correo en una cafetería de la CDMX, abres un archivo adjunto que parece inofensivo y, en segundos, tus archivos quedan bloqueados con una nota que exige un pago en criptomonedas. Suena a película, pero en 2026 es una realidad cada vez más común —y más sofisticada.

Hoy, México sigue entre los países más atacados de Latinoamérica, pero el panorama ha evolucionado: los ciberataques ya no solo apuntan a grandes empresas. Ahora también afectan a pymes, freelancers e incluso usuarios comunes.

El ransomware sigue creciendo, el phishing es más convincente gracias a la inteligencia artificial y surgen amenazas nuevas como el malware sin archivos (fileless) y los ataques dirigidos mediante ingeniería social avanzada. Además, el uso de herramientas de IA ha disparado la velocidad y el volumen de ataques, haciendo que sean más difíciles de detectar.

En esta guía actualizada para 2026 —diseñada para ir más allá de lo básico— descubrirás los principales tipos de virus informáticos, cómo han evolucionado recientemente, ejemplos reales y, lo más importante, cómo protegerte con estrategias prácticas y actuales. Aquí no encontrarás información obsoleta ni teoría superficial: tendrás un enfoque claro, moderno y centrado en el contexto real de México. Prepárate para entender las amenazas digitales como un experto. ¡Empezamos!

¿Qué es un Virus Informático? Más Allá de la Definición Clásica

Un virus informático es un fragmento de código malicioso diseñado para replicarse y propagarse, infectando archivos, programas o incluso sistemas completos. A diferencia de un resfriado, no surge por accidente ni “evoluciona” de forma natural: es creado intencionalmente por ciberdelincuentes para robar información, dañar sistemas o extorsionar a sus víctimas.

Sin embargo, no todos los “virus” funcionan igual. En la práctica, la mayoría de las amenazas actuales se agrupan bajo el término malware (software malicioso), que incluye no solo virus tradicionales, sino también gusanos, troyanos, ransomware y otras variantes. Por eso, cuando hablamos de tipos de virus informáticos más comunes, en realidad nos referimos a un ecosistema mucho más amplio y complejo.

En 2026, la evolución de estas amenazas es aún más preocupante. El malware moderno ya integra inteligencia artificial para evadir sistemas de seguridad, generar ataques automatizados y crear engaños mucho más creíbles, como correos de phishing con lenguaje perfecto o incluso deepfakes. Además, los dispositivos IoT (como cámaras, routers o asistentes inteligentes) se han convertido en un blanco fácil: una gran parte sigue teniendo vulnerabilidades críticas, lo que ha impulsado un crecimiento acelerado de ataques dirigidos a estos equipos en los últimos años.

En México, el impacto sigue concentrándose en sectores como finanzas, gobierno y comercio electrónico, pero el riesgo ya se ha extendido a usuarios comunes. Hoy, un solo clic en el archivo equivocado puede desencadenar desde el robo de datos hasta pérdidas económicas importantes.

Una diferencia clave que conviene entender: un virus necesita un “huésped” (como un archivo o programa) para activarse y propagarse, mientras que un gusano puede hacerlo de forma autónoma sin intervención del usuario. Aun así, en el entorno actual muchas amenazas son híbridas, combinando múltiples técnicas para maximizar su alcance y efectividad.

Ahora sí, veamos en detalle los principales tipos de virus informáticos actuales y cómo funcionan realmente.

Los 12 Tipos de Virus Informáticos Más Comunes en 2026: Análisis Detallado

Basado en análisis de amenazas globales y locales, aquí cubrimos 12 tipos clave, superando las listas incompletas de competidores (que a menudo omiten móviles o IA). Usamos una tabla comparativa para resaltar fortalezas y riesgos, seguida de explicaciones profundas, con tipos de virus informáticos ejemplos, tipos de virus informáticos y su definición, tipos de virus informáticos y su descripción, y cómo afectan.

1. Gusanos: Los propagadores silenciosos

Definición y descripción:

Los gusanos (worms) son un tipo de malware autónomo que no necesita un archivo huésped para propagarse, a diferencia de los virus tradicionales. Se aprovechan de vulnerabilidades en redes (SMB, RDP, HTTP), sistemas desactualizados o configuraciones débiles, replicándose de forma automática y masiva.

A nivel técnico, un gusano escanea direcciones IP en busca de fallos, ejecuta su código en sistemas vulnerables y se copia a sí mismo, consumiendo recursos hasta afectar el rendimiento o colapsar redes completas.

Ejemplos actuales (2025–2026):

Aunque casos históricos como Conficker siguen siendo referencia, hoy destacan variantes más avanzadas que combinan automatización e inteligencia artificial para evadir detección. También se han observado campañas derivadas de botnets que integran comportamiento tipo gusano para propagarse rápidamente en redes corporativas.

Cómo funcionan paso a paso:

- Entrada: phishing, USB infectado o exploit de vulnerabilidad

- Escaneo: busca dispositivos con puertos abiertos

- Replicación: se copia en otros sistemas

- Payload: consume recursos, roba datos o instala puertas traseras

Impacto en México:

Siguen siendo una causa importante de interrupciones en redes empresariales, especialmente en sectores financieros y de servicios.

Características clave:

- Propagación rápida

- No requieren interacción del usuario

- Alta efectividad en redes mal protegidas

Prevención:

- Mantener sistemas actualizados

- Segmentar redes (VLANs)

- Usar firewalls e IDS/IPS

- Evitar dispositivos USB desconocidos

2. Troyanos: La traición disfrazada

Definición:

Los troyanos son programas maliciosos que aparentan ser software legítimo para engañar al usuario. No se replican solos, pero permiten acceso remoto, robo de datos o instalación de otras amenazas.

Ejemplos actuales:

Campañas recientes utilizan correos falsos (facturas, paquetería, bancos) para distribuir troyanos que roban credenciales o datos financieros.

Cómo funcionan:

- Engaño (ingeniería social)

- Instalación oculta

- Conexión a servidores remotos (C2)

- Robo de información o control del sistema

Impacto en México:

Muy ligados a descargas ilegales y software pirata, siguen siendo una de las principales causas de robo de datos bancarios.

Características:

- Persistencia

- Ocultamiento

- Modularidad

Prevención:

- Descargar solo de fuentes oficiales

- Analizar archivos sospechosos

- Restringir ejecución de software desconocido

3. Ransomware: El extorsionador moderno

Definición:

El ransomware cifra archivos y exige un pago para recuperarlos. En 2026, la doble extorsión (cifrado + filtración de datos) es el estándar.

Ejemplos actuales:

Grupos activos siguen atacando empresas, hospitales y gobiernos, priorizando información crítica.

Funcionamiento:

- Infección (phishing o acceso remoto)

- Escalada de privilegios

- Cifrado de archivos

- Nota de rescate

Impacto en México:

- Uno de los ataques más frecuentes

- Afecta especialmente empresas medianas

- Costos altos por interrupciones y recuperación

Características:

- Uso de cifrado fuerte

- Anonimato con criptomonedas

- Presión psicológica

Prevención:

- Copias de seguridad (regla 3-2-1)

- Backups offline o inmutables

- Evitar accesos remotos inseguros

- Capacitación en phishing

4. Spyware: El espía invisible

Definición:

El spyware recopila información del usuario sin consentimiento: contraseñas, actividad, cámara o micrófono.

Ejemplos:

Casos de vigilancia digital han demostrado el impacto real de este tipo de software.

Funcionamiento:

- Instalación oculta

- Monitoreo constante

- Envío de datos a servidores externos

Impacto:

Afecta tanto a usuarios comunes como a figuras públicas.

Prevención:

- Revisar permisos de apps

- Usar software anti-malware

- Mantener sistemas actualizados

5. Adware: Más molesto que peligroso

Definición:

Muestra anuncios invasivos para generar ingresos.

Impacto:

Puede ralentizar dispositivos y afectar la experiencia de uso.

Prevención:

- Bloqueadores de anuncios

- Evitar apps desconocidas

- Limpiar el sistema regularmente

6. Rootkits: Los maestros del ocultamiento

Definición:

Se ocultan en niveles profundos del sistema operativo para evitar ser detectados.

Impacto:

Permiten control total del sistema durante largos periodos.

Prevención:

- Escaneos avanzados

- Uso de herramientas especializadas

- Reinstalación del sistema en casos graves

7. Botnets: El ejército zombi

Definición:

Red de dispositivos infectados controlados remotamente.

Uso:

- Ataques DDoS

- Envío de spam

- Minería ilegal

Prevención:

- Cambiar contraseñas por defecto

- Actualizar dispositivos IoT

- Monitorear tráfico de red

8. Keyloggers: Cazadores de contraseñas

Definición:

Registran todo lo que escribes.

Impacto:

Robo de cuentas bancarias y datos personales.

Prevención:

- Gestores de contraseñas

- Autenticación en dos pasos

9. Secuestradores de navegador

Definición:

Modifican el navegador sin permiso.

Prevención:

- Restablecer configuración

- Eliminar extensiones sospechosas

10. Virus de macro

Definición:

Se esconden en documentos de Office.

Prevención:

- Desactivar macros

- No abrir archivos desconocidos

11. Malware móvil e IoT

Definición:

Afecta smartphones y dispositivos conectados.

Tendencia 2026:

Uno de los crecimientos más rápidos en ciberataques.

Prevención:

- Actualizar sistema

- Evitar redes WiFi públicas sin protección

- Instalar apps solo oficiales

12. Virus polimórficos: los más avanzados

Definición:

Cambian su código constantemente para evitar detección.

Impacto:

Dificultan el trabajo de antivirus tradicionales.

Prevención:

Sistemas de seguridad avanzados (EDR/XDR)

Soluciones con IA y análisis de comportamiento

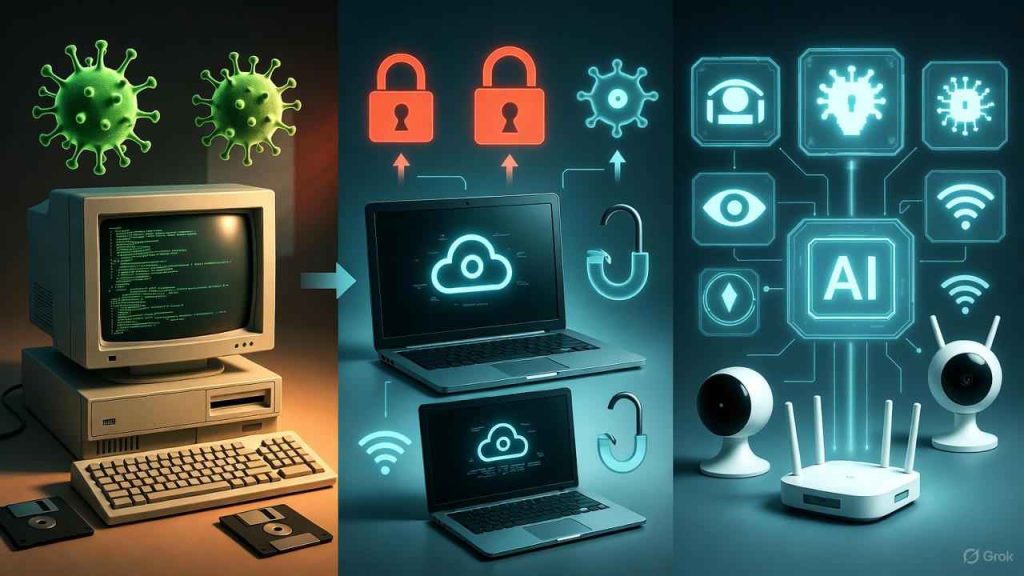

Evolución de los virus informáticos: de simples experimentos a amenazas con IA en México

La historia de los virus informáticos es, en esencia, una carrera constante entre atacantes y defensores. A medida que la tecnología avanza, también lo hacen las amenazas.

Años 90: los inicios (curiosidad técnica)

En los años 90, los virus eran relativamente simples y muchas veces creados como experimentos o desafíos técnicos. Ejemplos como CIH (1998) podían dañar el BIOS, mientras Melissa (1999) se propagaba por correo electrónico usando macros.

Su distribución era limitada, principalmente a través de disquetes, y aunque causaban daño, no estaban enfocados en generar dinero.

Años 2000: nace el cibercrimen

Con la expansión de internet, los ataques comenzaron a tener un objetivo económico.

- ILOVEYOU (2000) robaba contraseñas

- Code Red (2001) explotaba servidores web

- Surgen botnets como Storm Worm

Aquí aparecen los primeros gusanos de red a gran escala y el malware empieza a profesionalizarse.

Años 2010: el auge del ransomware

Esta década marcó un antes y un después.

- CryptoLocker (2013) popularizó el uso de criptomonedas

- WannaCry (2017) afectó infraestructuras críticas a nivel global

El phishing se vuelve mucho más sofisticado, especialmente con ataques tipo BEC (Business Email Compromise), dirigidos a empresas.

2020–2023: aceleración por la pandemia

El trabajo remoto abrió nuevas brechas de seguridad:

- Accesos RDP mal configurados

- Dispositivos personales sin protección

- Redes domésticas vulnerables

En México y Latinoamérica, el ransomware creció de forma significativa durante este periodo.

2025–2026: la era de la inteligencia artificial y el IoT

Hoy estamos en una etapa mucho más avanzada y peligrosa:

- Phishing con IA: correos y mensajes casi imposibles de distinguir de los reales

- Deepfakes: audios y videos falsos para fraudes empresariales

- Malware adaptativo: capaz de cambiar comportamiento para evadir detección

- Ataques a la cadena de suministro: más selectivos y automatizados

- IoT vulnerable: millones de dispositivos conectados sin actualizaciones

Además, el modelo Ransomware-as-a-Service (RaaS) ha industrializado el cibercrimen, permitiendo que incluso atacantes sin conocimientos técnicos lancen ataques complejos.

Impacto actual en México

México sigue siendo uno de los países más atacados en la región.

- Sectores más afectados: finanzas, gobierno y salud

- Crecimiento constante de ataques dirigidos

- Mayor exposición de pequeñas y medianas empresas

El riesgo ya no es exclusivo de grandes corporaciones: cualquier usuario conectado puede ser objetivo.

Tendencias futuras en ciberseguridad

El panorama apunta a cambios importantes en los próximos años:

- Modelo Zero Trust: verificación constante de usuarios y dispositivos

- IA defensiva: detección de amenazas en tiempo real

- Mayor regulación: leyes de protección de datos más estrictas y sanciones más altas

- Seguridad como prioridad empresarial: ya no es opcional

Prevención General: Tu Kit de Supervivencia Cibernética

- Antivirus premium con IA (Bitdefender, Kaspersky).

- Capacitación: Cursos gratuitos en INCIBE México, Coursera.

- Herramientas locales: Alertas del Centro Nacional de Ciberseguridad.

- Hábitos: 2FA, backups semanales, no clics dudosos.

Conclusión: Toma el Control en 2026

Los tipos de virus informáticos no son invencibles; con conocimiento profundo y acción inmediata, puedes reducir riesgos en un 90% o más, transformando una amenaza constante en un desafío manejable. En México, donde los ciberataques han crecido un 78% en el último año y se registran casi 300 mil incidentes diarios —con ransomware representando el 40% de los casos y afectando desde PYMES hasta instituciones gubernamentales—, esta guía te posiciona estratégicamente por delante de la curva.

A diferencia de artículos superficiales que solo enumeran nombres sin contexto, ejemplos reales ni estrategias prácticas, aquí has explorado 12 tipos con definiciones claras, descripciones técnicas, impactos específicos en el país, y métodos de prevención probados como la regla 3-2-1 de backups, actualizaciones automáticas y autenticación de dos factores.

En un panorama donde el 70% de dispositivos IoT son vulnerables y el phishing vía deepfakes se vuelve cotidiano, la educación es tu mejor firewall. Implementa hoy estas recomendaciones: instala un antivirus con detección heurística, capacítate en plataformas gratuitas, y cultiva hábitos digitales seguros. Recuerda que cada clic prevenido es una brecha evitada. ¡Protege tu mundo digital, tu negocio y tu tranquilidad en 2026 y más allá!